Reverse some mini-apps to get insight from the real world products.

Reverse engineering tools: https://github.com/miniprogramstore/wxappUnpacker

过程

由于opporeno9不能root,所以我选择的是夜神模拟器

尝试了之前写过的一个小程序

登陆后,用RE管理器看一下包,具体保存路径:

/data/data/com.tencent.mm/MicroMsg/{{32位的16进制字符串名}}/appbrand/pkg/

应该是这个:

把它通过共享文件发送到电脑了

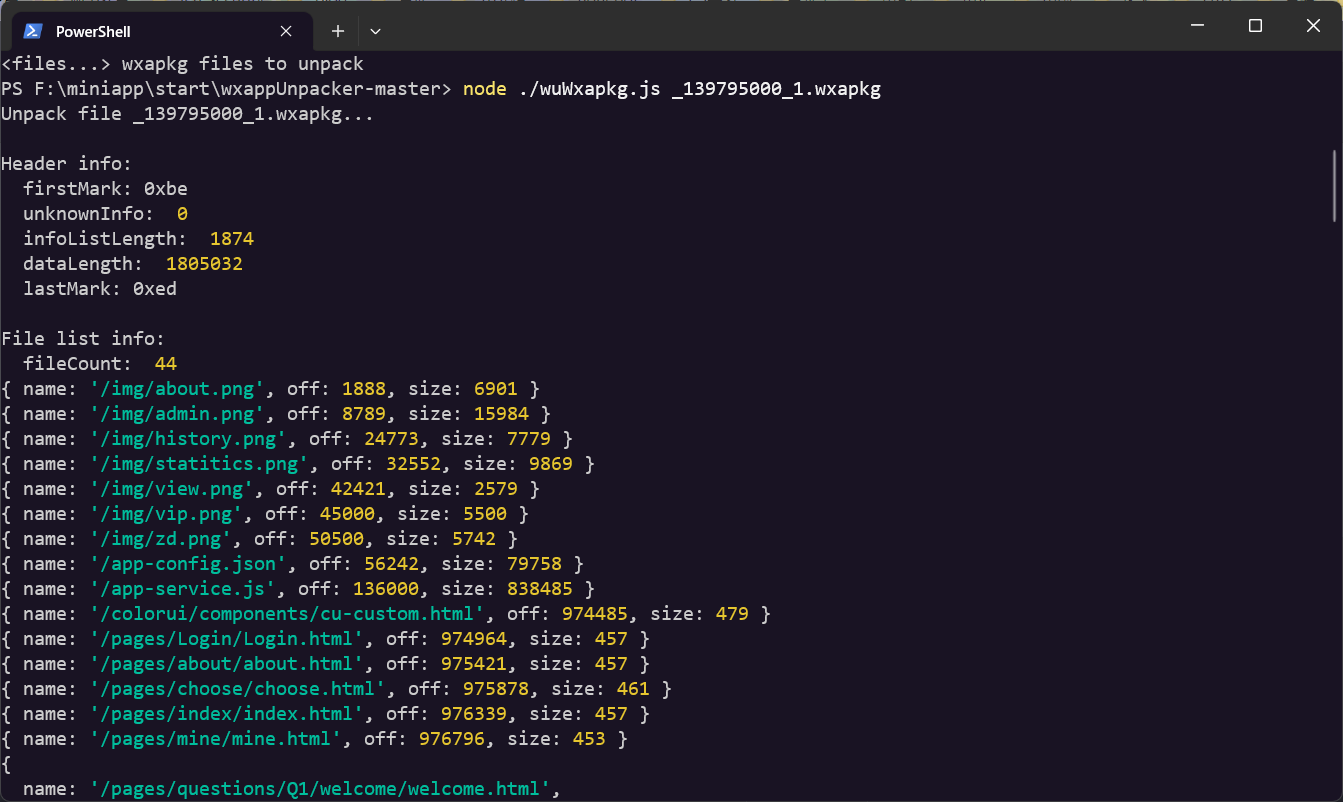

现在把他放到了和unpack工具想同的目录下,使用命令:node ./wuWxapkg.js _139795000_1.wxapkg(之前的用的体验版,解压出来有错,换了一个在线版本)

查看了一下是成功了的

burpsuite with miniapp

过程

将夜神模拟器的wifi代理和PC端的VMware Network Adapter VMnet8的地址设为一致

还有那个证书导入

因为我那个小程序没涉及网络服务器交互,这里捕捉了一下问卷星的数据包,如下所示: